Informe de amenazas: marzo de 2026: aumento del riesgo cibernético relacionado con Irán

Resumen ejecutivo

El 28 de febrero de 2026, Estados Unidos e Israel lanzaron una importante ofensiva conjunta denominada Operación Furia Épica (EE. UU.) y Operación León Rugiente (Israel). En las horas posteriores a los ataques iniciales, Irán inició una campaña de represalia multidimensional, que se ha convertido en un importante conflicto transregional. La Unidad 42 ha observado una escalada en los ciberataques de activistas extranjeros. Sin embargo, creemos que la actividad de amenazas de grupos de estados-nación con sede en el país se mitigará a corto plazo debido a la limitada conectividad a internet en Irán.

A partir de la mañana del 28 de febrero de 2026, la conectividad a internet disponible en Irán se redujo a entre un 1 y un 4 %. Consideramos que la pérdida de conectividad y el deterioro significativo de las estructuras de liderazgo y mando iraníes probablemente obstaculizarán la capacidad de los actores de amenazas alineados con el Estado para coordinar y ejecutar ciberataques sofisticados a corto plazo.

Las unidades cibernéticas alineadas con el Estado podrían estar actuando de forma aislada, lo que podría provocar desviaciones de los patrones previamente establecidos. Además, la degradación del mando y control iraní también podría generar autonomía táctica para células fuera de Irán. Sin embargo, es probable que la capacidad para sostener operaciones cibernéticas sofisticadas se vea reducida debido a las interrupciones operativas.

En el caso de los actores de amenazas alineados con Irán y radicados fuera de la región, consideramos que los grupos hacktivistas atacarán a organizaciones percibidas como adversarias, pero es probable que su impacto sea de bajo a medio. Otros actores de amenazas alineados con Estados-nación podrían intentar aprovechar la situación para activar ciberataques que beneficien sus propios intereses.

Operadores geográficamente dispersos y sus ciberproxies afiliados también podrían atacar a gobiernos en regiones que albergan bases militares estadounidenses para interrumpir la logística. A corto plazo, se espera que estas actividades consistan en interrupciones de complejidad baja a media (por ejemplo, denegación de servicio distribuida y campañas de piratería y filtración de datos).

Para más detalles sobre las observaciones previas de la Unidad 42 sobre la actividad cibernética vinculada a grupos y hacktivistas respaldados por Irán, consulte el Informe de Amenazas: Escalada del Riesgo Cibernético Relacionado con Irán (Actualizado el 30 de junio) . Dicho informe detalla cómo los grupos y hacktivistas respaldados por Irán expanden sus operaciones cibernéticas globales mediante la desfiguración de sitios web, ataques de denegación de servicio distribuido (DDoS), exfiltración de datos y ataques de borrado. Los principales objetivos de los actores estatales alineados con Irán suelen incluir el espionaje y la disrupción. Las técnicas incluyen el uso de campañas de phishing selectivo potenciadas por IA, la explotación de vulnerabilidades conocidas y el uso de infraestructura encubierta para el espionaje.

Los clientes de Palo Alto Networks pueden recibir protección y mitigaciones para la actividad de actores de amenazas relevantes a través de los siguientes productos y servicios:

- Firewalls de última generación con prevención avanzada de amenazas

- El filtrado de URL avanzado y la seguridad DNS avanzada identifican las URLs y los dominios conocidos asociados con esta actividad como maliciosos.

- Cortex XDR , XSIAM y Cortex Cloud

El equipo de Respuesta a Incidentes de la Unidad 42 también puede participar para ayudar con un compromiso o para brindar una evaluación proactiva para reducir su riesgo.

| Temas relacionados de la Unidad 42 | Irán , hacktivismo , ataques DDoS , Scorpius manchado |

Alcance actual de los ciberataques

Actividad de amenazas

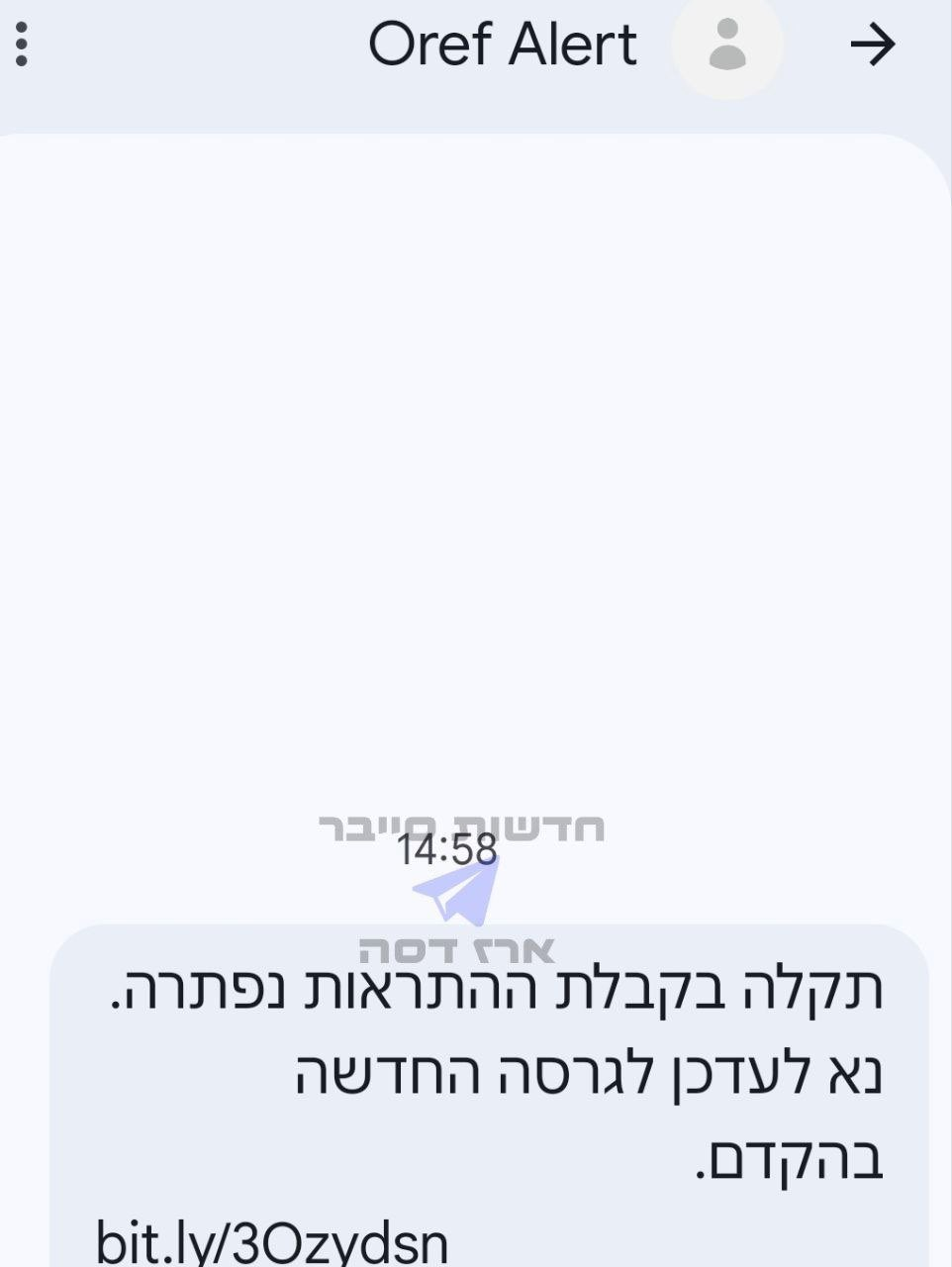

La Unidad 42 ha identificado unacampañaactiva de phishing que utiliza una réplica maliciosa de la aplicación RedAlert del Mando del Frente Interno israelí. Esta campaña utiliza un paquete Android (APK) de aspecto legítimo para ofrecer malware de vigilancia móvil y exfiltración de datos.

También hemos observado un aumento en la actividad hacktivista, con algunas estimaciones de 60 grupos individuales activos, incluidos grupos prorrusos a fecha del 2 de marzo de 2026. Múltiples personalidades y colectivos alineados con el Estado iraní han reivindicado la responsabilidad de una serie de operaciones disruptivas, varias de las cuales están asociadas con la recientemente creada «Sala de Operaciones Electrónicas» creada el 28 de febrero de 2026. Las principales entidades observadas incluyen:

- Handala Hack, una persona hacktivistavinculadaal Ministerio de Inteligencia y Seguridad (MOIS) de Irán, es la figura iraní más destacada. La persona combina la exfiltración de datos con operaciones cibernéticas contra el aparato político y de defensa israelí.

- Se atribuye la responsabilidad de comprometer una empresa israelí de exploración energética.

- Se atribuyó la responsabilidad de comprometer lossistemasde combustible de Jordania

- Afirmó que atacó la sanidad civil israelí para crear presión interna apenas días antes de que estallara la guerra cinética

- APT Irán, un colectivo hacktivista proiraní que ha ganado notoriedad por sus operaciones de hackeo y filtraciones

- Se atribuye la responsabilidad desabotajea infraestructuras críticas de Jordania

- La Resistencia Islámica Cibernética, un colectivo paraguas proiraní que coordina múltiples equipos de hacktivistas —incluidos grupos como RipperSec y Cyb3rDrag0nzz— para lanzar ataques DDoS sincronizados, operaciones de borrado de datos y desfiguraciones de sitios web contra infraestructuras israelíes y occidentales.

- Se atribuye la responsabilidad de comprometer un sistema de defensa y detección de drones.

- Se atribuye la responsabilidad de comprometer la infraestructura de pagos israelí.

- Dark Storm Team (también conocido como DarkStorm o MRHELL112) es un colectivo pro-palestino y pro-iraní especializado en ataques DDoS a gran escala y ransomware

- Afirmó haber atacado varios sitios web israelíes, incluido un banco israelí, en ataques DDoS

- ElEquipo FAD(a menudo referido en los informes como el Equipo Cibernético Fatimiyoun o Fatimion) está compuesto por actores pro-régimen que se centran en el malware de eliminación y la destrucción permanente de datos.

- Reivindicó la responsabilidad, a través de su foro público de Telegram, por obtener acceso no autorizado a múltiples sistemas SCADA/PLC en Israel y otros países

- Reivindicaron la responsabilidad, a través de su foro público de Telegram, de obtener acceso no autorizado a sistemas de control asociados con más de 24 dispositivos privados pertenecientes a una empresa israelí de servicios de seguridad.

- Llevó a cabo unataquecontra un medio turco

- Evil Markhors es un grupo proiraní que normalmente se especializa en la obtención de credenciales e identificación de sistemas críticos sin parchear.

- Reivindicó la responsabilidad a través de su foro público de Telegram por atacar una página web del banco israelí

- Sylhet Gang (a menudo citada como Sylhet Gang-SG) actúa como amplificador de mensajes y motor de reclutamiento para el frente hacktivista proiraní y participa en ataques DDoS.

- Reivindicaron la responsabilidad, a través de su foro público de Telegram, de atacar los sistemas de gestión HCM e internos del Ministerio del Interior saudí

- El Equipo 313 (Resistencia Cibernética Islámica en Irak) es una célula hacktivista pro-iraní activa

- Se atribuye la responsabilidad de atacar la página web de las Fuerzas Armadas de Kuwait

- Se atribuye la responsabilidad de atacar la página web del Ministerio de Defensa de Kuwait

- Se atribuye la responsabilidad de atacar la web del Gobierno de Kuwait

- DieNet es un grupo hacktivista pro-Irán que lleva a cabo ataques DDoS contra diversas organizaciones en Oriente Medio

- Se atribuyó la responsabilidad del ataque a un aeropuerto en Bahréin

- Se atribuyó la responsabilidad del ataque al aeropuerto de Sharjeh en Arabia Saudita

- Se atribuyó la responsabilidad del ataque al sitio web del Banco Riad

- Se atribuyó la responsabilidad a través de su panel público de Telegram por atacar al Banco de Jordania.

- Se atribuyó la responsabilidad, a través de su panel público de Telegram, de atacar un aeropuerto en los Emiratos Árabes Unidos.

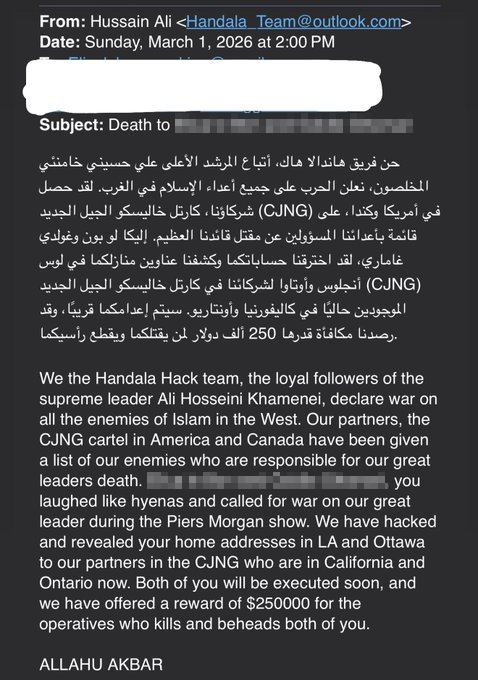

Según se informa, el grupo Handala Hack también atacó a un influencer iraní-estadounidense y a un iraní-canadiense con amenazas de muerte directas por correo electrónico, afirmando haber filtrado sus direcciones particulares a agentes físicos en sus respectivas ubicaciones.

Este tipo de acciones representa una escalada de la actividad cibernética amenazante dirigida contra quienes se perciben como críticos de Irán.

Otras actividades de grupos de amenazas

El grupo de ransomware como servicio (RaaS) Tarnished Scorpius (también conocido como INC Ransomware) ha incluido en su sitio de filtraciones una empresa israelí de maquinaria industrial y ha reemplazado el logotipo de la empresa por una esvástica.

Actividad hacktivista prorrusa

Cardinal, un grupo hacktivista prorruso , afirmó haber atacado los sistemas de las Fuerzas de Defensa de Israel (FDI) a través de su foro público de Telegram. Se considera que el grupo está alineado con el Estado, pero probablemente opera sin financiación estatal directa. El grupo afirma haberse infiltrado en las redes de las FDI, haciendo referencia a un documento supuestamente confidencial relacionado con el «Magen Tsafoni» (Escudo del Norte). El documento publicado incluye detalles de los movimientos operativos, las aprobaciones de mando y la información de contacto.

El grupo hacktivista prorruso NoName057(16) ha reivindicado múltiples objetivos israelíes, incluidas operaciones disruptivas contra una serie de entidades municipales, políticas, de telecomunicaciones y de defensa israelíes.

El colectivo hacktivista prorruso «Legión Rusa» afirmó tener acceso al sistema de defensa antimisiles Cúpula de Hierro de Israel. En su publicación, afirmaron controlar radares, interceptar objetivos y realizar monitoreo en tiempo real, reportando parálisis del sistema y pérdida del control de la interceptación. El grupo también se atribuyó una nueva operación cibernética que, según afirman, comprometió servidores cerrados de las Fuerzas de Defensa de Israel (FDI).

Ataques patrocinados por el Estado

La Unidad 42 rastrea a varios actores patrocinados por el estado iraní bajo la constelación Serpens . Estos grupos podrían aumentar o intensificar su actividad en las próximas semanas.

Las capacidades cibernéticas iraníes, patrocinadas por el Estado, se utilizan a menudo para proyectar y amplificar mensajes políticos (a menudo mediante tácticas destructivas y psicológicas). Es probable que estos esfuerzos se centren en objetivos regionales (por ejemplo, Israel), así como en lo que consideran objetivos de alto valor (por ejemplo, políticos, tomadores de decisiones clave y otras entidades directamente involucradas).

Las campañas patrocinadas por el Estado podrían apuntar a las cadenas de suministro, la infraestructura crítica, los vendedores o los proveedores de sus víctimas.

Conclusión

Dada la naturaleza cambiante de esta situación, una defensa multicapa es más eficaz, ya que ninguna herramienta por sí sola puede ofrecer una protección completa. Recomendamos centrarse en la higiene de seguridad fundamental, un enfoque de eficacia probada que ofrece una protección resistente contra una amplia gama de tácticas.

Recomendamos tomar las siguientes precauciones para mitigar el impacto de posibles ataques. Estas recomendaciones coinciden con las directrices proporcionadas anteriormente.

Recomendaciones tácticas

- Asegúrese de que al menos una copia de los datos críticos se almacene fuera de línea (con espacio de aire) para mitigar el cifrado o la eliminación de copias de seguridad almacenadas en la red.

- Implementar una verificación estricta “fuera de banda” para las solicitudes entrantes a través de los medios, verificando a través de un canal corporativo confiable independiente.

- Aumentar la respuesta a cualquier señal de amenaza cuando sea posible, especialmente aquellas asociadas con activos conectados a Internet, como sitios web, puertas de enlace de redes privadas virtuales (VPN) y activos en la nube.

- Asegúrese de que la infraestructura conectada a Internet esté actualizada con parches de seguridad y otras prácticas recomendadas de refuerzo.

- Capacitar a los empleados sobre tácticas de phishing e ingeniería social y monitorear continuamente la actividad sospechosa.

- Considere implementar el bloqueo de direcciones IP geográficas en regiones específicas de alto riesgo donde no se realizan negocios legítimos.

- Ten un plan de comunicaciones sólido listo para abordar accesos no autorizados frente a compromisos del sistema, ya que los grupos hacktivistas suelen exagerar su alcance. Definir y verificar rápidamente el posible compromiso puede evitar el pánico.

- Sigue consultando actualizaciones de agencias cibernéticas de confianza como elCentro Nacional de Ciberseguridad del Reino Unidoy la página de Visión General y Avisos sobre la Amenaza en Irán de la Agencia de Seguridad e Infraestructura de EE. UU. UU. (CISA)

Recomendaciones estratégicas

- Inicia o actualiza planes de continuidad del negocio para cualquier personal o activo que los ataques digitales o físicos puedan interrumpir

- Prepárate para validar y responder a reclamaciones de brechas o filtraciones de datos.

- Los actores maliciosos pueden usar afirmaciones (aunque no sean ciertas) para avergonzar o acosar a las víctimas, o para difundir narrativas políticas.

Dado que la actividad probablemente seguirá intensificándose durante la duración de estos eventos, es importante mantenerse alerta ante posibles ataques. Los hacktivistas y los actores amenazantes apoyados por el Estado han sido oportunistas, lo que ha llevado a que fuentes potencialmente inesperadas sean atacadas.

Actualizaremos este informe de amenazas a medida que haya más información relevante.

Deja un comentario