El total de pagos por ransomware se estanca por segundo año consecutivo, mientras que los ataques aumentan

Equipo Chainalysis

Compartir

Resumen; DR

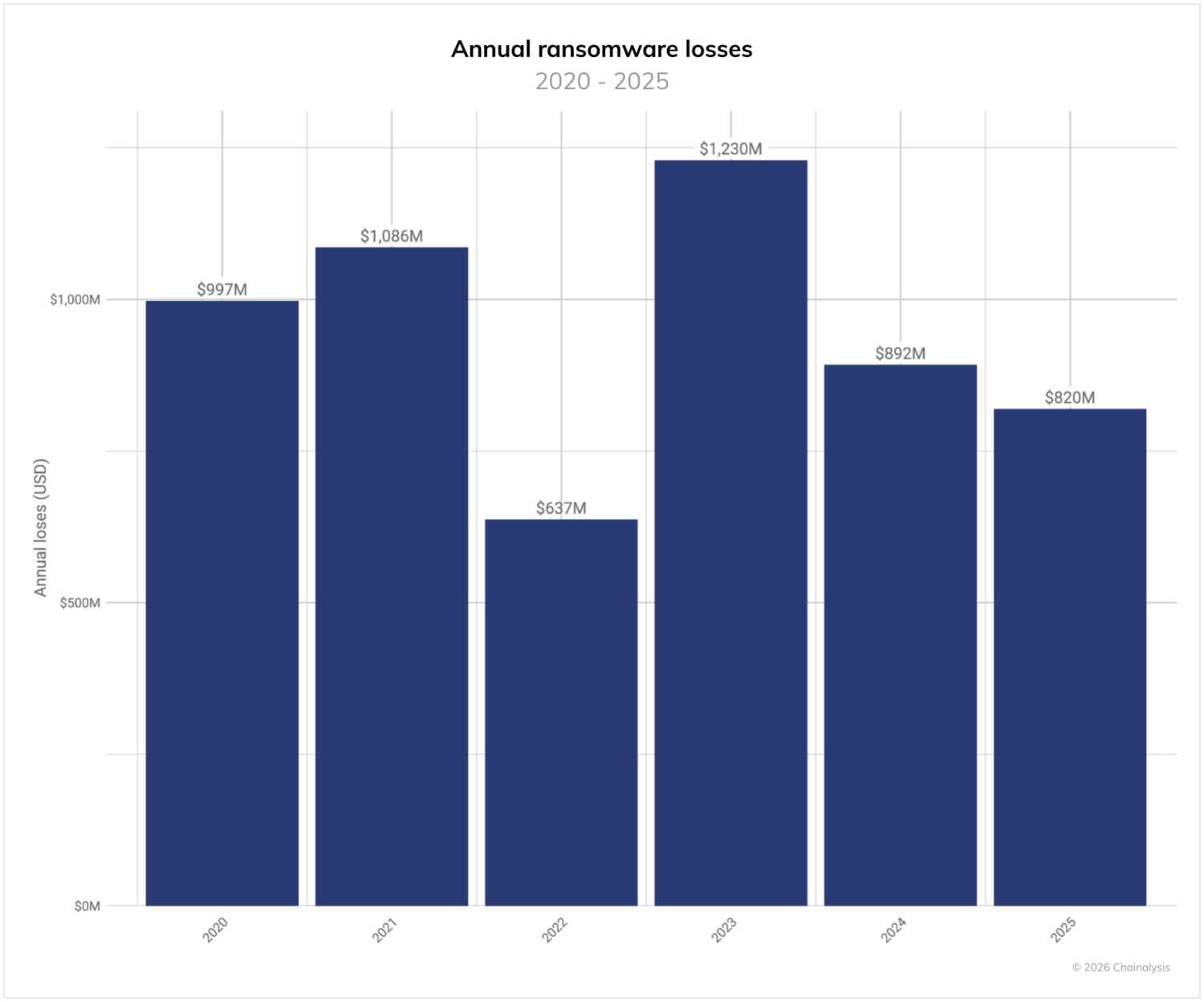

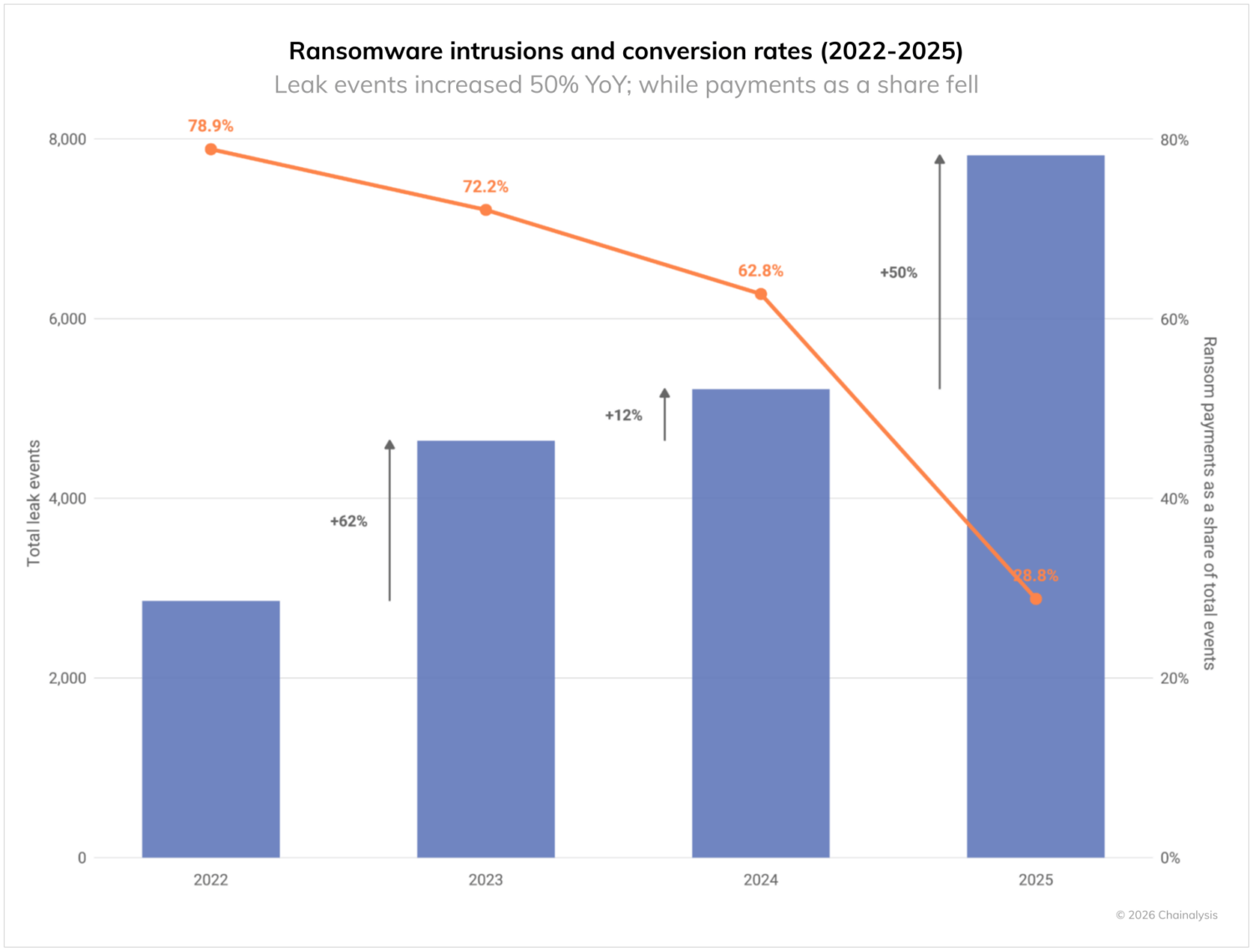

- Los pagos por ransomware se estancaron a pesar de los ataques récord reclamados. El total de pagos de ransomware on-chain cayó aproximadamente un 8% hasta los 820 millones de dólares en 2025, incluso cuando los ataques reclamados aumentaron un 50%.

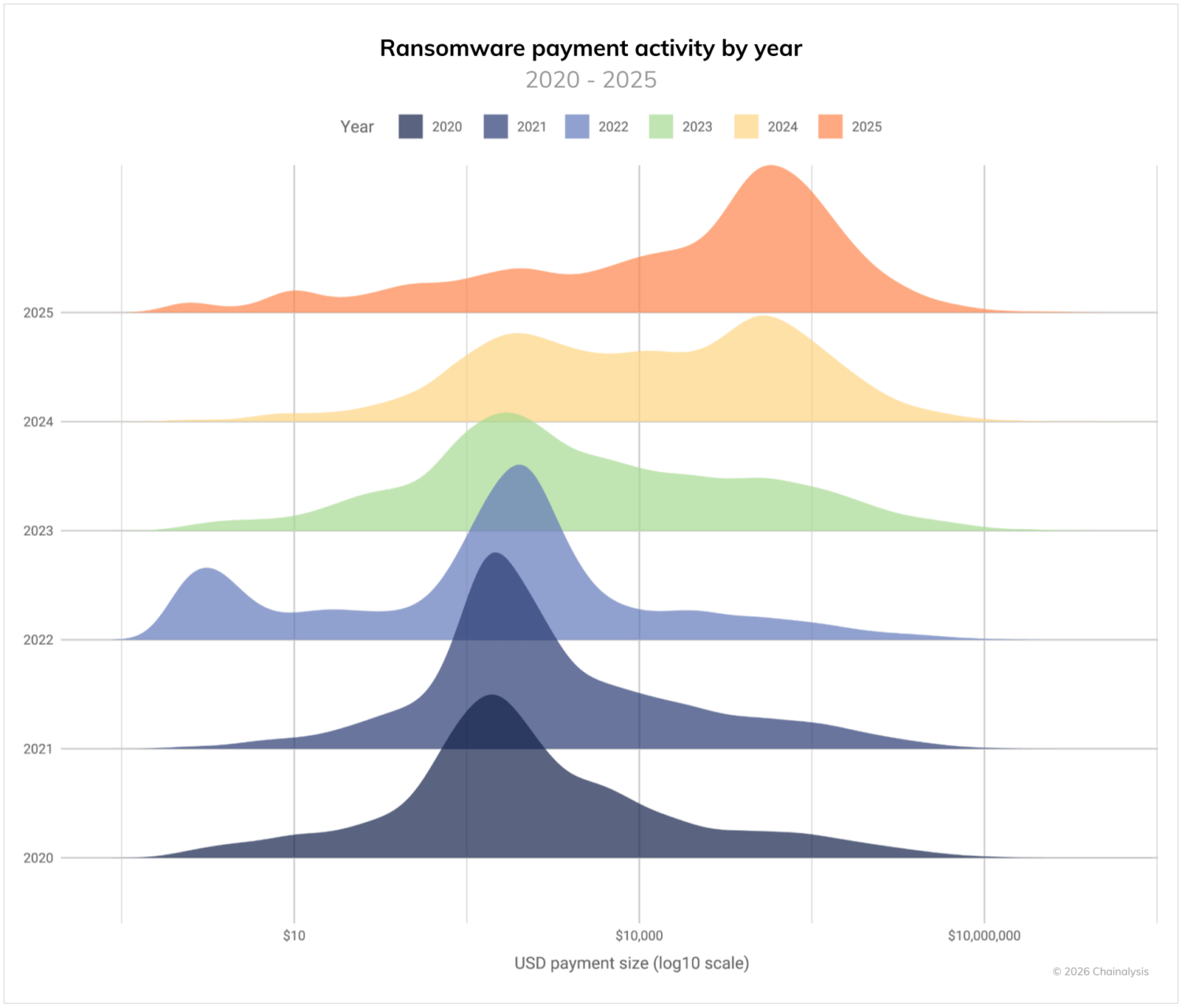

- El tamaño medio del pago del rescate aumentó significativamente. Aunque los ingresos agregados se estancaron, el pago medio del rescate creció un 368% interanual hasta casi 60.000 dólares.

- La actividad de Corredores de Acceso Inicial (IAB) puede servir como indicador adelantado; el análisis onchain indica que los picos en las entradas de IAB suelen preceder a incrementos en los pagos por ransomware y las fugas de víctimas en aproximadamente 30 días.

- Los actores criminales y vinculados al Estado comparten infraestructuras. La capa de infraestructura se ha consolidado, con ciberdelincuentes motivados financieramente y actores alineados con los estados que utilizan los mismos proveedores de alojamiento a prueba de balas y redes proxy residenciales para evadir la detección.

- Los esfuerzos de disrupción se centraron en la capa de habilitación. Las acciones y sanciones de las fuerzas del orden, así como los esfuerzos del sector privado, en 2025 se centraron cada vez más en los servicios de infraestructura además de grupos individuales, con el objetivo de interrumpir las herramientas de alojamiento y carga de malware utilizadas en todo el ecosistema.

El Informe de Crímenes Criptográficos 2026 de Chainalysis

El ransomware hoy en día no se entiende mejor como ataques aislados, sino como un mercado interconectado de servicios de acceso, infraestructura y monetización. En 2025, los pagos totales en cadena se mantuvieron relativamente estancados incluso con el aumento de los ataques reclamados y el aumento de la mediana de los rescates. Al mismo tiempo, las acciones coordinadas de las fuerzas del orden y las sanciones se dirigieron cada vez más a la capa de infraestructura —incluidos los proveedores de alojamiento antibalas—, aumentando los costes tanto en los sindicatos de ciberdelincuencia como en los actores vinculados a los Estados.

En 2025, los actores de ransomware recibieron más de 820 millones de dólares en pagos en cadena — una caída del 8% interanual (interanual) desde los 892 millones de dólares, nuestra estimación actualizada para 2024. Es probable que el total de 2025 se acerque o supere los 900 millones de dólares a medida que atribuimos más eventos y pagos, igual que nuestro total de 2024 creció respecto a nuestra estimación inicial de 813 millones de dólares por estas fechas del año pasado.

A pesar de la relativa estabilidad en los pagos totales, los ataques de ransomware se dispararon en múltiples vectores en 2025, con eCrime.ch datos que muestran un aumento interanual del 50% en las víctimas reclamadas de ransomware, marcando el año más activo registrado. Gracias a esta dinámica, la cuota de rescates pagados potencialmente ha alcanzado un mínimo histórico este año, del 28%.

Esta divergencia —más ataques reclamados, pero menos pagos agregados— refleja fuerzas complejas que están moldeando la economía del ransomware:

- La mejora en la respuesta a incidentes y el mayor escrutinio regulatorio han contribuido a reducir la frecuencia de pagos.

- La acción internacional eficaz contra los operadores de ransomware, la infraestructura y las redes de blanqueo ha limitado algunos flujos de ingresos.

- En algunos casos, la introducción de cepas como VolkLocker, notable por una debilidad criptográfica que permitía el descifrado gratuito en algunos casos, ilustra cómo la verificación técnica por parte de los defensores puede interrumpir ocasionalmente una cepa de ransomware.

- La marcada fragmentación de las principales operaciones de ransomware como servicio (RaaS) y la disminución de la centralización en el mercado de ransomware han llevado a una proliferación de actores de ransomware más pequeños e independientes, con algunos análisis que rastrean hasta 85 grupos activos de extorsión.

El cambio de un gran número de cepas dominantes a un panorama más descentralizado y volátil ha hecho que la atribución, la respuesta y el seguimiento a largo plazo sean tan importantes como siempre. Según el fundador de eCrime.ch, Corsin Camichel, «Estamos viendo un cambio estructural en la segmentación: menos intrusiones grandes y que acaparan titulares y más volumen centrado en pequeñas y medianas empresas. La suposición es sencilla: las víctimas más pequeñas pagan más rápido. Sin embargo, los datos de Chainalysis muestran que los pagos tienden a la baja a pesar de un récord histórico de reclamaciones públicas. Esa divergencia es importante. Sugiere que los atacantes están trabajando más duro para obtener rendimientos decrecientes.»

Esta tendencia general es una gran victoria frente al ecosistema del ransomware. Menos pagos a las víctimas significa más trabajo por menos para los atacantes, un paso importante para cambiar los incentivos económicos.

Pagos medianos de rescate y tácticas cambiantes de extorsión

Mientras que los pagos totales se estancaron, la media y el tamaño de los pagos aumentó significativamente en 2025. En particular, el pago medio aumentó un 368%, de 12.738 dólares en 2024 a 59.556 dólares en 2025. Esta dinámica refleja los informes de las empresas de respuesta a incidentes que afirman que los pagos medianos más que se duplicaron en ciertos trimestres.

Los incidentes de alto impacto moldearon el panorama del ransomware

Several widely publicized trends – from zero-day exploits to social engineering – made 2025 another devastating year for ransomware’s global scale and impact:

- One of 2025’s most economically disruptive cyber events was the cyberattack on Jaguar Land Rover, which halted production lines across multiple countries and inflicted an estimated £1.9 billion (approximately $2.5 billion) in economic damage, the costliest cyber event in UK history.

- Retail and services sectors also felt ransomware’s impact. Major British multinational retailer Marks & Spencer grappled with prolonged disruption after a breach by the Scattered Spider ransomware group forced extended operational outages and wiped hundreds of millions of pounds of market value.

- Healthcare providers remained lucrative targets. For example, kidney dialysis company DaVita Inc. experienced one of the most serious healthcare ransomware breaches, resulting in the exposure of almost 2.7 million patient records and substantial loss of allegedly 1.5 TB of clinical data.

Beyond individual companies, mass exploitation events continued to illustrate ransomware’s reach. For example, Cl0p leveraged a zero-day exploit in Oracle E-Business Suite to orchestrate widespread enterprise extortion campaigns that affected hundreds of organizations.

Ransomware actors remain highly opportunistic. They do not consistently favor a specific sector at a given time of year. Instead, they exploit exposed services and misconfigurations as they arise, and capitalize on newly disclosed vulnerabilities.

Fingerprinting strains by financial behavior

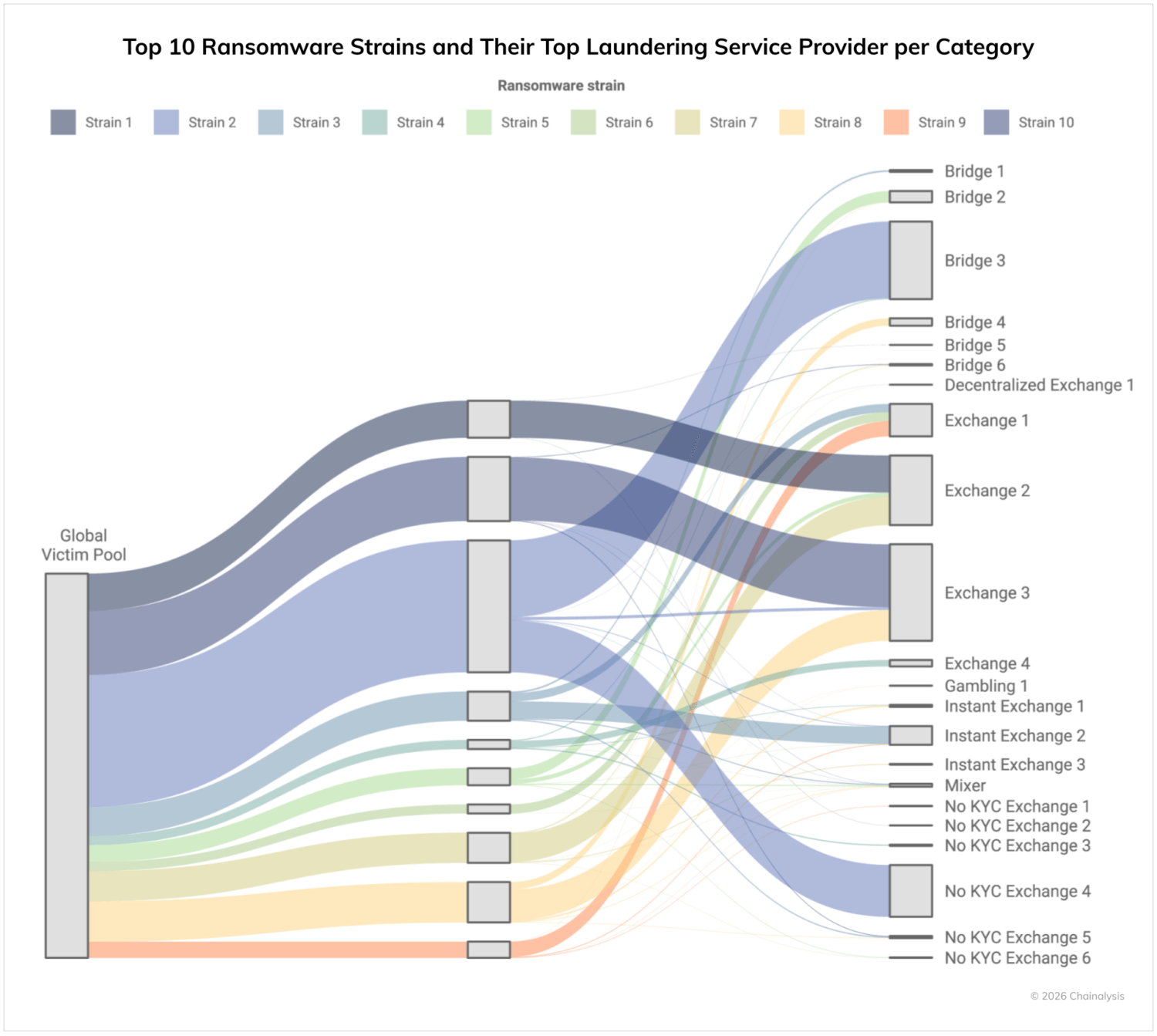

By isolating the primary laundering channels for the top 10 ransomware strains of 2025, we can begin to “fingerprint” these groups based on their distinct on-chain signatures. While the malware they deploy may share code or builders, their exit strategies reveal unique operational preferences.

Esta divergencia entre cepas permite a los investigadores distinguir entre grupos no solo por sus TTPs de ataque, extorsión y negociación, sino también por su comportamiento en cadena. También podemos rastrear a actores de ransomware que trabajan con múltiples cepas basándonos en sus patrones únicos de blanqueo.

La actividad de los yacimientos de filtración subraya la concentración geográfica

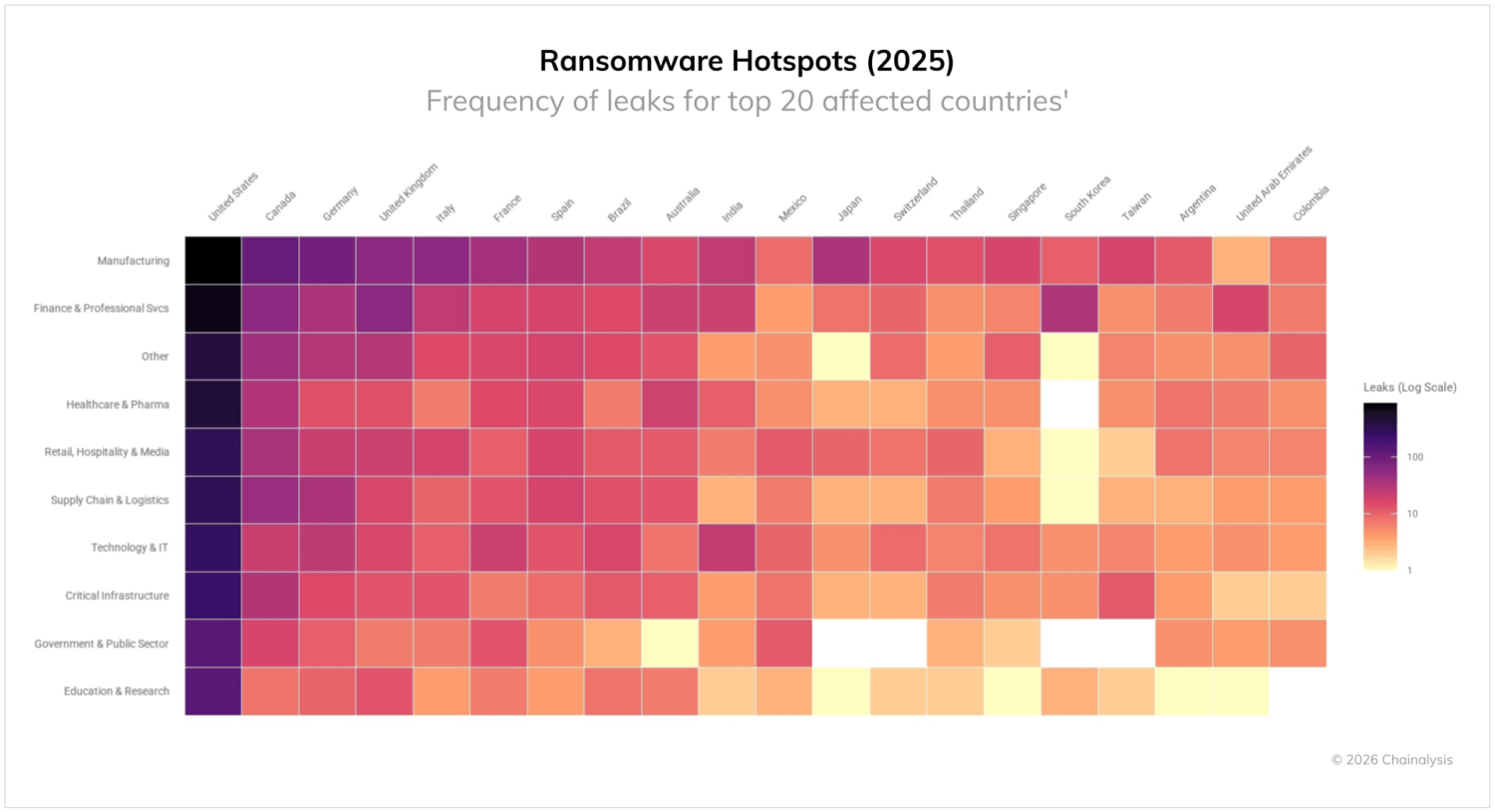

El análisis de las divulgaciones de los sitios de fugas a lo largo de 2025 muestra una concentración geográfica desproporcionada en las economías desarrolladas. Los incidentes de ransomware declarados por filtraciones de datos crecieron un 50% interanual, un récord histórico.

Entre los países para los que existe una etiqueta geográfica clara, Estados Unidos sigue siendo la jurisdicción más afectada, seguido de Canadá, Alemania, Reino Unido y otras partes de Europa. La manufactura y los servicios financieros/profesionales fueron los sectores más comprometidos en la mayoría de estas jurisdicciones, con Canadá y Alemania teniendo una tasa de compromiso particularmente alta en cadenas de suministro, logística e infraestructuras críticas.

Una advertencia importante es que no todas las afirmaciones de filtración de datos en sitios son legítimas. Además, las publicaciones de filtraciones de datos en sitios pueden significar que una parte ha sido víctima, pero no necesariamente que no haya pagado. La empresa de respuesta a incidentes Arete nos dijo: «Este año, vimos a varios grupos volver a publicar víctimas antiguas o publicar víctimas de sitios de filtración de datos de otros grupos, lo que sesgó las tasas de publicación de sitios de filtraciones de datos. Sin embargo, seguimos viendo menos víctimas que pagan rescates a medida que mejora la adopción de mejores prácticas de seguridad, incluyendo mejores copias de seguridad y el uso de tecnologías de seguridad como la detección y respuesta de endpoints, que interrumpen a los grupos de amenaza antes de que puedan alcanzar plenamente sus objetivos.»

Arete explicó que algunos grupos de amenaza respondieron a esta disminución de pagos siendo más agresivos durante las negociaciones, lo que ha incluido contactar con empleados e incluso clientes de organizaciones víctimas. Otros grupos respondieron centrándose en la exfiltración de datos e incluso analizando los datos exfiltrados para identificar qué había sido robado. Al analizar los datos exfiltrados, los actores amenazantes pueden hacer amenazas más específicas sobre las consecuencias de la exposición de datos.

Not only was the United States hit heavily across sectors; every sector saw increased targeting YoY. Claimed victims from critical infrastructure, supply chains and logistics, and government increased YoY by between 45% and 56%. In other words, the United States is the most targeted nation globally, and the rate of intrusions has increased significantly relative to 2024. Ransomware actors continue to view U.S.-based organizations as high-value and high-liquidity targets.

The ransomware supply chain: initial access brokers (IABs)

Ransomware does not occur in isolation, but rather is supported by a broader cybercrime supply chain, including Initial Access Brokers (IABs) and other specialized services. As their name suggests, IABs facilitate entry to compromised networks, enabling affiliates to deploy ransomware with relative ease.

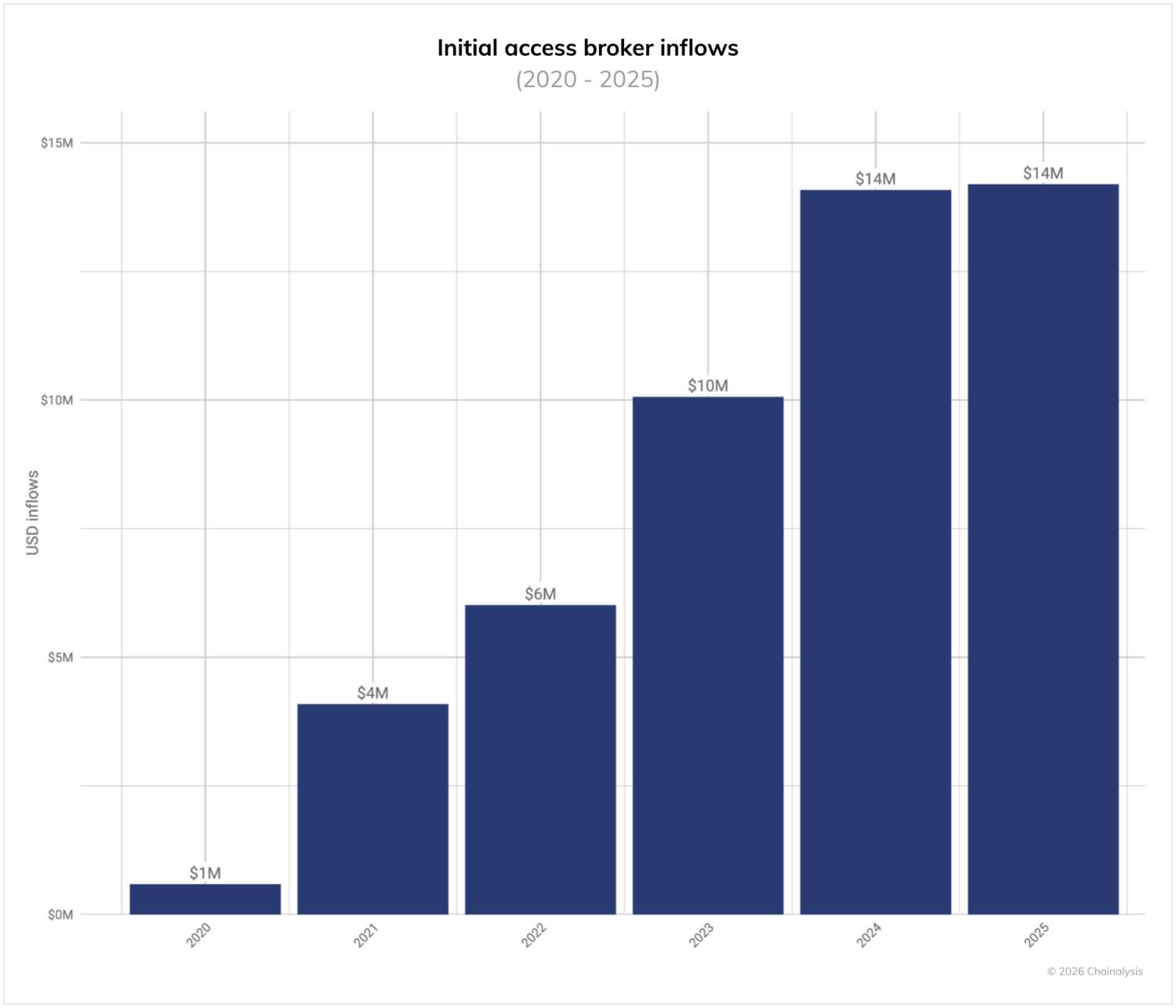

The size of this enablement ecosystem is increasing over time. In 2025, we estimate that IABs received at least $14 million in on-chain payments — roughly flat YoY, although we expect this total to grow as attributions improve. Although modest relative to ransomware totals, this figure represents a critical enabling function. Total ransomware payments of approximately $820 million in 2025 represent nearly 58 times the value flowing to IABs, suggesting a substantial return on investment within this segment of the cybercrime supply chain.

It is important to note that not all IAB payments are made by ransomware operators. IABs certainly trade and buy access among themselves and some malicious actors have TTPs and objectives other than ransomware. Another important caveat is that not all ransomware incidents can be traced to IABs — there are a number of different ways to gain access to victim networks. With those caveats in mind, we can draw a connection between criminal investments and the ransomware attacks that follow.

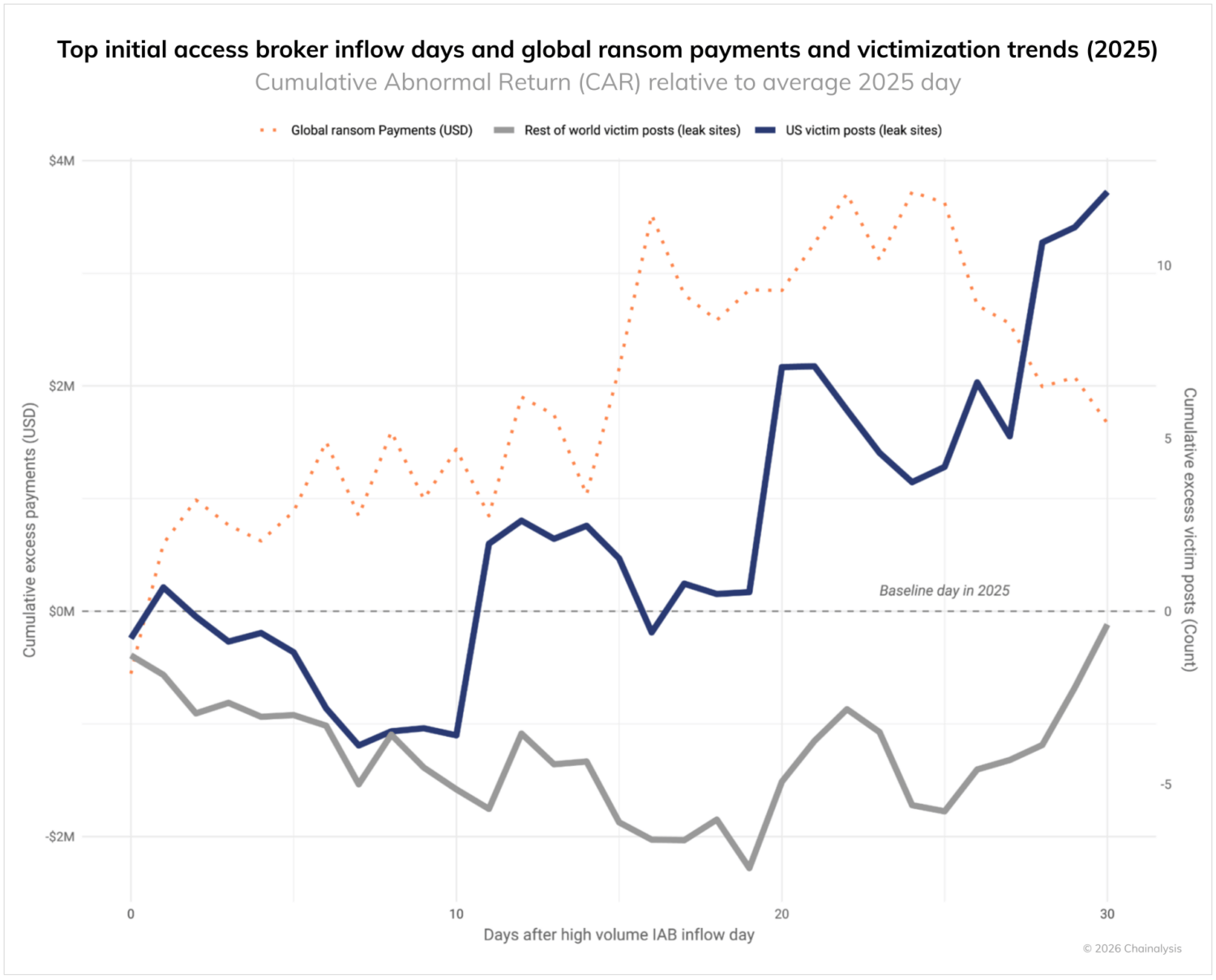

Looking 30-days out from sizable IAB payment inflow events (days within 2025 in the top 25% of all days), we see a significant effect on both global ransomware payments and claimed US victims totals as measured by leak site posts. The chart below plots the cumulative abnormal returns relative to the average day in 2025, and shows an almost immediate and sizable growth in abnormal global ransomware payments (more payments than expected). And, after around a 10-day lull, a similar growth in leak site posts about US victims.

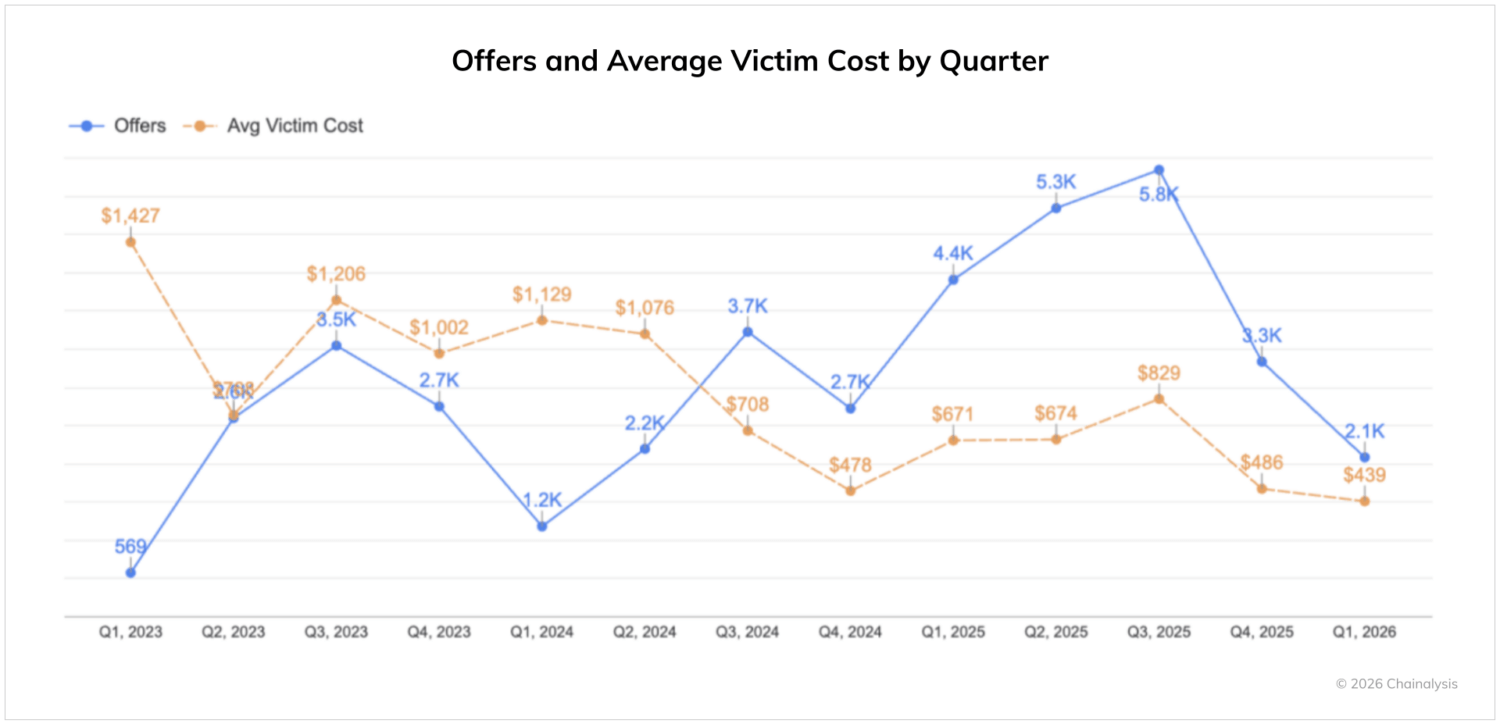

Cybercrime prevention firm Darkweb IQ told us that, from Q1 2023 to Q1 2026, the average price for victim access declined from approximately $1,427 to $439. This drop reflects a market characterized by more competitive pressure and automation as the core shaping force. “We are seeing industrialized access pipelines, AI-assisted tooling, and a proliferation of infostealer logs that lower the barrier to entry, which has resulted in an oversupply of cheap but operationally constrained inventory that floods the market and depresses pricing. While average pricing has declined due to increased volume and automation, validated, high-privilege enterprise access (e.g., domain-level control) still commands premium pricing, indicating a bifurcated and still competitive market.”

| Month | Privately offered access (count) | YoY change (as stated) | MoM change |

| 2025-01 | 646 | +114% | – |

| 2025-02 | 614 | +117% | -32 |

| 2025-03 | 621 | +201% | +7 |

| 2025-04 | 739 | +278% | +118 |

| 2025-05 | 725 | +87% | -14 |

| 2025-06 | 1,127 | +154% | +402 |

| 2025-07 | 1,019 | +48% | -108 |

| 2025-08 | 860 | +41% | -159 |

| 2025-09 | 715 | +1% | -145 |

| 2025-10 | 706 | +37% | -9 |

| 2025-11 | 460 | -35% | -246 |

| 2025-12 | 641 | -76% | +181 |

| 2026-01 | 675 | +4% | +34 |

Growth in privately offered access YoY

Source: Darkweb IQ

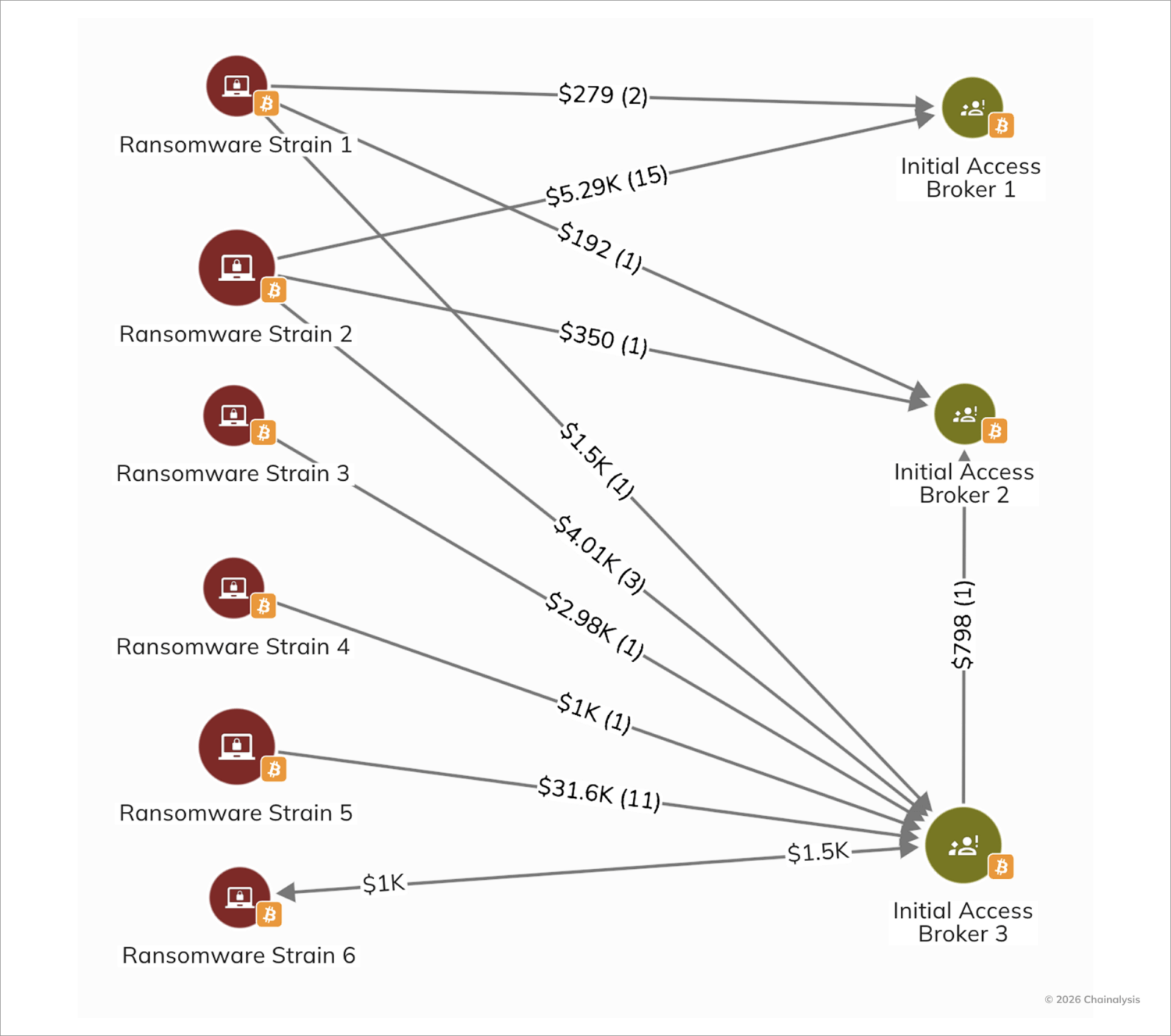

We can also visualize these trends on-chain, as shown in the Reactor graph below. This example illustrates both the varying prices of access being purchased by ransomware strains over time and the fact that IABs are also frequently purchasing access from other IABs.

Las herramientas y marcos emergentes apuntan a un futuro en el que la automatización no solo influye en el precio, sino que también acelera los ciclos de compromiso y extorsión. Por ejemplo, investigadores documentaron grupos de ransomware experimentando con interfaces de negociación impulsadas por IA a mediados de 2025, reflejando los avances en el ecosistema de estafas habilitadas por IA.

La infraestructura permite tanto a sindicatos criminales como a actores amenazantes vinculados al Estado

La infraestructura de ransomware —incluyendo redes de alojamiento antibalas y proxy residenciales, y cargadores de malware— no es utilizada exclusivamente por sindicatos criminales con motivación financiera ni exclusivamente para fines criminales. El mismo ecosistema basado en servicios también apoya a actores amenazantes vinculados a estados que llevan a cabo espionaje, operaciones de influencia y campañas con motivación financiera.

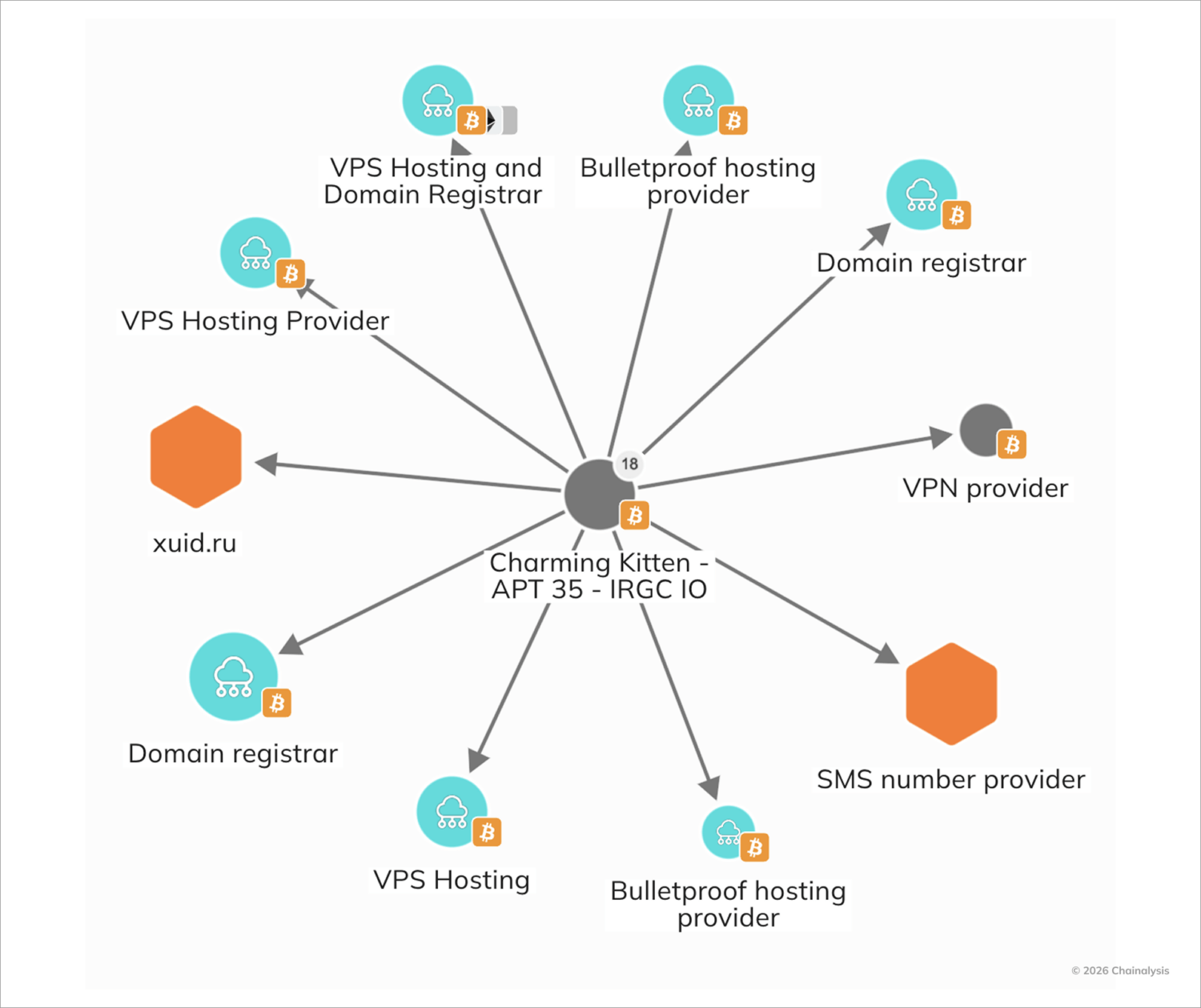

Según datos filtrados en 2025, actores de ciberamenazas vinculados a Irán, incluidos grupos comúnmente rastreados como Charming Kitten, la rama centrada en espionaje y operaciones de influencia de la Organización de Inteligencia del Cuerpo de Guardias Revolucionarias Islámicas (IRGC) de Irán, continúan dependiendo de alojamientos comercialmente disponibles, servicios proxy e infraestructura comprometida para ocultar la atribución y mezclarse con los patrones de tráfico criminal. La creciente commoditización de los servicios de acceso y anonimización reduce la barrera entre las operaciones cibernéticas estatales y no estatales, permitiendo que las campañas de espionaje operen dentro del mismo sustrato técnico que las afiliadas de ransomware.

This blurring of lines is not unique to Iranian operations, as Russia- and China-linked actors similarly exploit these infrastructure layers to support both financial crime and state-sponsored objectives.

- In 2025, authorities sanctioned Media Land, LLC, also known as Yalishanda, a Russia-based bulletproof hosting provider associated with cybercriminal services. Sanctions targeting infrastructure providers — rather than individual operators alone — reflect a growing recognition that hosting and routing layers are force multipliers for ransomware and state-backed campaigns alike.

- Microsoft’s disruption of the Russia-centric Lumma Stealer ecosystem further illustrates this convergence. While Lumma was widely used for credential theft in financially motivated campaigns, its infrastructure also enabled access brokering and downstream ransomware deployment. Targeting such tooling constrains both criminal monetization and state-aligned credential harvesting.

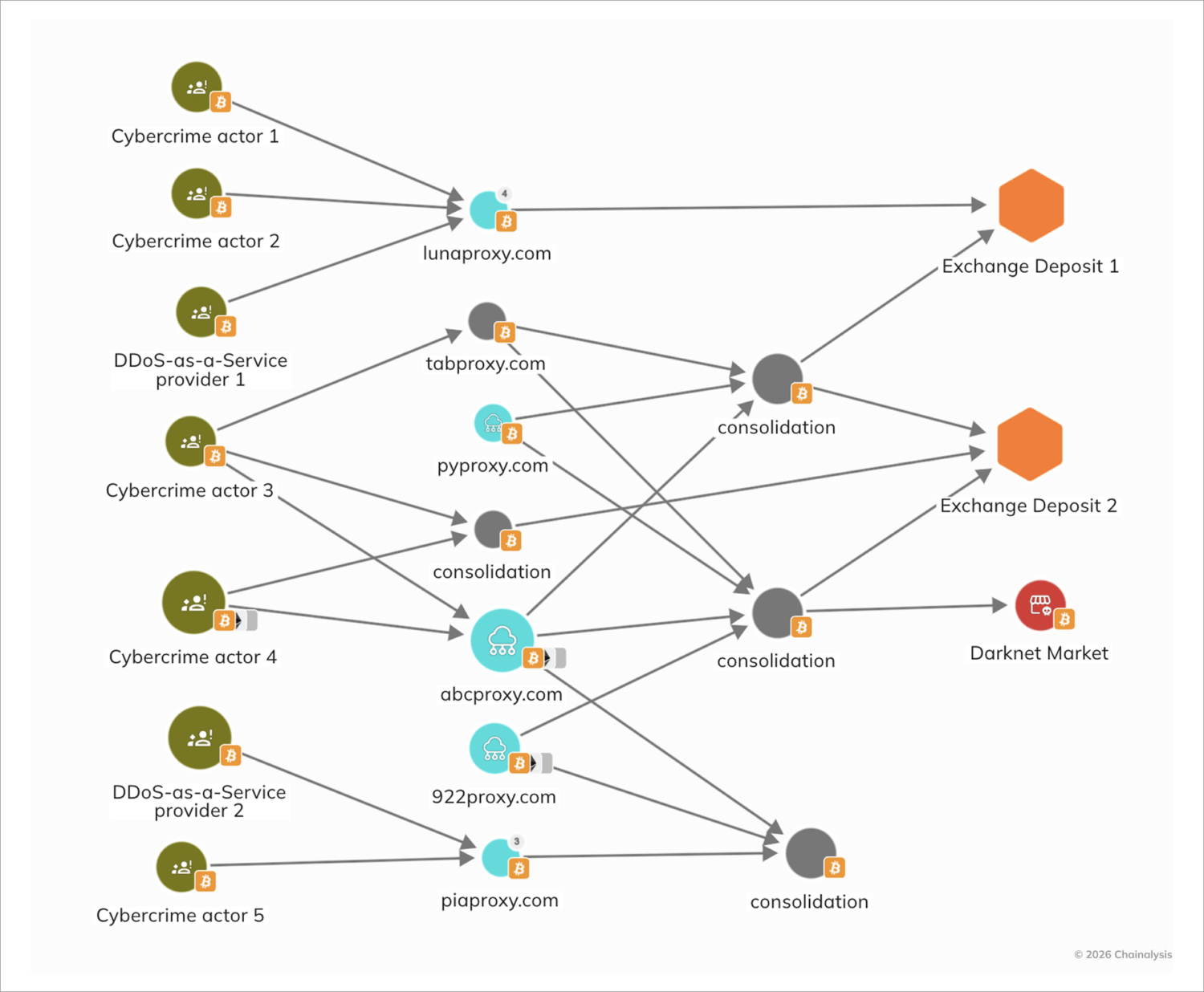

- As discussed in greater detail below, researchers also highlighted the role of Chinese proxy providers operating multiple residential proxy brands — including ABCProxy and 360Proxy — which offer large-scale IP rotation and anonymization services. These networks can be used to evade detection, conduct reconnaissance, and facilitate intrusion activity across both cybercrime and state-linked operations.

The overlap is significant: infrastructure providers can often advertise neutrality, serving any paying customer, although they may in some cases claim to ban CSAM. As a result, dismantling or sanctioning infrastructure nodes can generate cascading effects across ransomware affiliates, scammers, and state-aligned operators simultaneously.

This convergence reinforces a core dynamic of the modern cyber threat landscape: infrastructure is the strategic center of gravity. Disrupting it raises costs across the entire ecosystem — from extortion-driven syndicates to geopolitically motivated threat actors.

Public and private sectors making strides in disrupting ransomware’s enablement layers

In 2025, the fight against ransomware moved beyond targeting specific gangs to dismantling the shared services that power the broader cybercrime economy. “Loyalty and brand names matter less than access, tooling, and negotiation capability. For defenders and policymakers, this creates a moving target — disruption of one group no longer guarantees meaningful ecosystem-wide impact. Increasingly, the most effective pressure points appear to be upstream: initial access brokers and the shared tooling relied on across actors, as recent coordinated law enforcement operations have demonstrated,” says Camichel.

In May 2025, international authorities expanded Operation Endgame, a coordinated action involving Europol, the FBI, Germany’s BKA, the UK’s NCA, and other partners, targeting core malware loaders and ransomware infrastructure used by multiple criminal groups. The operation resulted in server seizures, arrests, and the disruption of several key malware families that functioned as entry points in some ransomware campaigns. These types of actions demonstrate that coordinated, cross-border disruption can materially degrade ransomware monetization pipelines while increasing operational friction and forcing actors to rebuild trusted tooling, hosting, and laundering relationships.

Beyond malware delivery systems, authorities also intensified pressure on the hosting environments that sustain these operations. Continued sanctions and indictments chipped away at bulletproof hosting providers (BPH) and laundering services, highlighting how these infrastructure components themselves have become targets for disruption and increasing risk for cybercriminals seeking to monetize extortion. For example, OFAC sanctions in July against AEZA Group, a BPH provider linked to high-volume abuse, demonstrated how crypto payments continue to flow through shielded infrastructure that facilitates ransomware and related attacks. Likewise, the sanctioning in February of Zservers, a provider associated with LockBit and other ransomware actors, underscored the degree to which infrastructure providers are embedded in ransomware monetization.

In parallel with sanctions and infrastructure seizures, the private sector in 2025 also drove significant disruptions of large-scale proxy services underpinning both ransomware and adjacent cybercrime activity. One notable case involved IPIDEA, a China-based residential proxy service advertising millions of proxy endpoints available for rent in any given week. Google’s blog on the takedown detailed how the service facilitated botnets including Aisuru and Kimwolf, and how its infrastructure was leveraged by threat actors engaged in espionage and information operations alongside financially-motivated campaigns. Google’s analysis found that several residential proxy brands shown below were controlled by the same actors behind IPIDEA reinforcing how a relatively small set of operators can service a wide range of illicit customers across the threat landscape.

Los datos on-chain complementan este análisis técnico al revelar la interconexión financiera de estos servicios. Nuestro análisis revela carteras de consolidación compartidas y direcciones de depósito en las bolsas, lo que sugiere solapamiento de la propiedad y la coordinación de los flujos de fondos. También observamos que carteras conectadas a esta red realizaban depósitos en un conocido foro de ciberdelitos, y varias marcas proxy asociadas a este grupo mantenían presencia publicitaria en múltiples mercados de la darknet, promocionando explícitamente servicios para el anonimato y el abuso.

En última instancia, este enfoque centrado en la infraestructura podría cambiar el cálculo económico para los atacantes. Aunque estas interrupciones no se han traducido en una reducción drástica del volumen de ataques, han impuesto costes operativos y han aumentado la fricción para los actores amenazantes, que enfrentan presiones coordinadas tanto de gobiernos como del sector privado.

Contracción en los ingresos, pero expansión en daños

La narrativa del ransomware en 2025 no puede contarse solo con cifras de ingresos. Aunque los pagos disminuyeron modestamente, la escala, sofisticación e impacto estratégico de los ataques siguieron creciendo. Organizaciones grandes y pequeñas — desde fabricantes de automóviles globales hasta sistemas sanitarios regionales — sufrieron extorsión que interrumpió las operaciones, erosionó la confianza y enfrentó costes sistémicos que superaron con creces los totales de rescates en cadena.

En este contexto, el panorama del ransomware en 2025 se caracteriza mejor por la adaptación en lugar de la retroceso: las tácticas de extorsión continúan evolucionando, permitiendo a los actores extraer valor y daño más allá de los flujos de pago tradicionales. Para defensores y responsables políticos por igual, esto subraya una verdad central de la era moderna del ransomware: una respuesta eficaz requiere tanto defensas sólidas como resiliencia estratégica para limitar el daño total causado por estas amenazas multifacéticas.

El Informe de Crímenes Criptográficos 2026 de Chainalysis

Este sitio web contiene enlaces a sitios de terceros que no están bajo el control de Chainalysis, Inc. ni de sus afiliados (colectivamente «Chainalysis»). El acceso a dicha información no implica asociación, respaldo, aprobación o recomendación por parte de Chainalysis del sitio o sus operadores, y Chainalysis no se hace responsable de los productos, servicios u otros contenidos alojados en ellos.

Este material es únicamente con fines informativos y no pretende proporcionar asesoramiento legal, fiscal, financiero o de inversión. Los beneficiarios deben consultar a sus propios asesores antes de tomar este tipo de decisiones. Chainalysis no tiene responsabilidad ni responsabilidad por ninguna decisión tomada ni por ningún otro acto u omisión relacionado con el uso de este material por parte del Receptor.

Chainalysis no garantiza ni garantiza la exactitud, integridad, actualidad, idoneidad o validez de la información de este informe y no se hará responsable de ninguna reclamación atribuible a errores, omisiones u otras inexactitudes de cualquier parte de dicho material.

Ransomware cripto: Informe de crímenes con criptocriminalidad 2026

Deja un comentario