Por: Christopher Kim

Ingeniero de Inteligencia de Ciberamenazas, Infoblox

- Información general

El 1 de marzo, Infoblox observó una campaña de malspam que utilizaba mensajes relacionados con la invasión rusa de Ucrania. La campaña de malspam estaba tratando de atraer a los usuarios para que descargaran un archivo adjunto ZIP cuyo contenido podría descargar Agent Tesla.

Esta campaña ocurrió una semana después de que Rusia invadiera Ucrania. Es una de varias campañas que se han aprovechado del conflicto para atraer a los usuarios a través de correos electrónicos y sitios web creados socialmente con dominios similares que ofrecen contenido de donación falso. - Impacto en el cliente

Agent Tesla es un troyano de acceso remoto (RAT) de malware como servicio (MaaS) que los investigadores de seguridad descubrieron por primera vez en 2014. Por lo general, se distribuye a través de correos electrónicos no deseados o de phishing, y tiene muchas capacidades para robar información de la máquina de una víctima, incluyendo lo siguiente:

• Registro de pulsaciones de teclas.

• Extraer datos del portapapeles del anfitrión.

• Capturar pantallas.

• Agarrar formas.

• Robar credenciales del software VPN.

Después de recopilar información confidencial de la máquina de una víctima, Agent Tesla extrae la información robada mediante un navegador web o un cliente de correo electrónico.

- Análisis de campaña

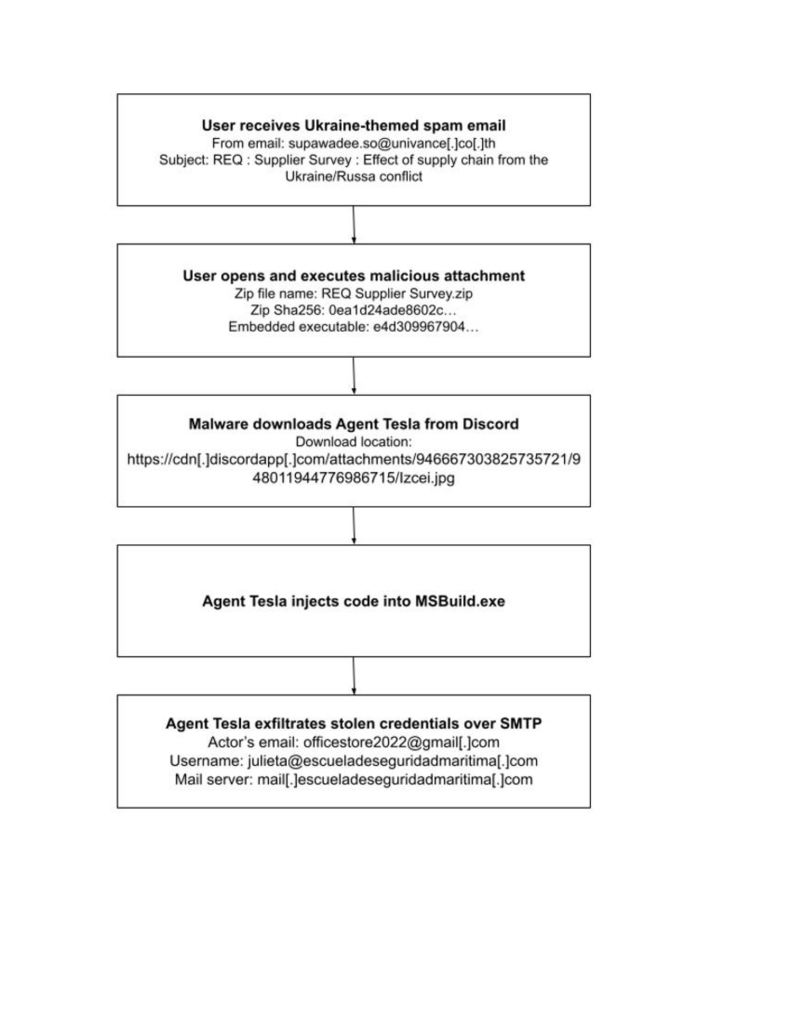

En esta campaña, los actores de amenazas crearon mensajes utilizando la dirección de correo electrónico supawadee.so@univance[.]co[.]th para hacerse pasar por UNIVANCE (Thailand) Co., Ltd: un fabricante de piezas de automóviles. La línea de asunto es REQ: Encuesta de proveedores: Efecto de la cadena de suministro del conflicto entre Ucrania y Rusia, y la sección del cuerpo está vacía. El archivo adjunto ZIP se llama REQ Supplier Survey.zip y contiene un ejecutable de Microsoft Windows integrado. - Cadena de ataque

Cuando un usuario extrae el archivo adjunto ZIP, el ejecutable integrado de Windows se inicia y se escribe en C:\Users\User\AppData\Roaming\Fgefvp\Gzgrfb.exe. También se crea una clave de registro Ejecutar y permitirá que Gzgrfb.exe se ejecute cada vez que el usuario inicie sesión en la máquina. A continuación, el malware descarga el binario Agent Tesla de los servidores de la red de entrega de contenido (CDN) de Discord e inyecta el código malicioso en el proceso legítimo de Windows MSBuild.exe a través del vaciado de procesos: una técnica común para evadir la detección por parte del software antivirus.2

Luego, Agente Tesla roba las credenciales de la cuenta y otra información confidencial del sistema comprometido. Envía los datos sustraídos a la cuenta de correo del actor officestore2022@gmail[.]com vía SMTP, utilizando la cuenta de correo comprometida julieta@escueladeseguridadmaritima[.]com y el servidor de correo electrónico mail[.]escueladeseguridadmaritima[.]com.

- Vulnerabilidades y mitigación

Agent Tesla es una RAT peligrosa que puede tener un impacto severo y negativo en sus víctimas. Infoblox recomienda enfáticamente que las empresas consideren las siguientes medidas de seguridad:

• Tenga cuidado al abrir correos electrónicos de remitentes desconocidos e inspeccione los archivos adjuntos inesperados antes de abrirlos.

• Agent Tesla también puede comunicarse con su C&C mediante un cliente Tor. Prohibir el uso de la red Tor si no es crucial para las operaciones comerciales.

• Identificar y marcar solicitudes de API para servicios de mensajería y CDN, como Discord. Tales solicitudes son indicativas de un comportamiento inusual del usuario.

• No permita que los navegadores web guarden credenciales u otra información confidencial.

Notas finales.

⦁ https://blogs.infoblox.com/cyber-threat-intelligence/cyber-threat-advisory/cyber-threat-advisory-ukrainian-support-fraud/

⦁ https://attack.mitre.org/techniques/T1055/012/

Apéndice (lista descargable aquí )

Deja un comentario